Brak produktów

Podane ceny są cenami brutto

Trend Micro Maximum Security 5 Urządzeń Multi Device

Aktywacja bez licencji użytkownika1 Trend Micro Maximum Security 5 Urządzeń Multi Device

Ochrona & Tools

Trend Micro

Ochrona & Tools

12

48

48__okres - 1 rok

52

Trend Micro Maximum Security 5 Urządzeń Multi Device

Ochrona & Tools

Trend Micro

Ochrona & Tools

12

48

48__okres - 1 rok

52

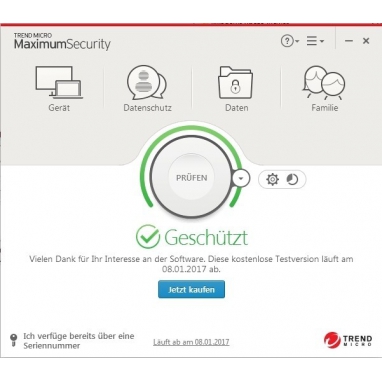

Trend Micro ™ Maximum Security zapewnia kompleksową ochronę wielu urządzeń, dzięki czemu możesz czuć się bezpiecznie online przez cały czas.

- Zawiera najnowszą technologię przeciwko ransomware

- Blokuje niebezpieczne strony internetowe

- Chroni Twoją prywatność w mediach społecznościowych

- Chroni dzieci online

- Chroni (na komputerze, komputerze Mac lub telefonie komórkowym)

- Bezpieczne zarządzanie hasłami internetowymi

- Aktywuj natychmiast

Instrukcje zostaną wysłane e-mailem - Bezpieczne zakupy

30 dniowe prawo do zwrotu i szyfrowanie SSL - Wsparcie techniczne

Pomagamy Ci za darmo

Wszystko, co musisz zrobić, to kupić wybraną aktywację oprogramowania, a natychmiast otrzymasz wiadomość e-mail z kluczem aktywacyjnym i instrukcją. Następnie zainstaluj oprogramowanie, korzystając z naszej ilustrowanej instrukcji krok po kroku i dokończ aktywację przy użyciu klucza.

Aktywowane oprogramowanie w 3 prostych krokach:

-

Kup

Kupuj bezpiecznie dzięki szyfrowaniu SSL i zabezpieczonym metodom płatności.

-

Zainstaluj

Zainstaluj oprogramowanie zgodnie z przesłaną instrukcją.

-

Aktywuj

Aktywuj oprogramowanie za pomocą klucza otrzymanego w naszej wiadomości e-mail.

Dlaczego warto wybrać właśnie nas?

U nas kupisz oryginalne aktywacje oprogramowania w korzystnych cenach, nie rezygnując przy tym z wysokiej jakości obsługi. Jeśli mimo naszych szczegółowych instrukcji pojawią się problemy, nasi eksperci IT są oczywiście do Twojej dyspozycji i chętnie pomogą Ci poprzez czat na żywo lub e-mail. W razie potrzeby również w ramach zdalnej pomocy technicznej!

Ponadto z naszymi produktami jesteś po bezpiecznej stronie. W ramach naszego obowiązku staranności handlowej regularnie sprawdzamy oferowane towary pod kątem możliwości ich aktywacji.

Masz pytania dotyczące oferowanych aktywacji oprogramowania lub potrzebujesz indywidualnej oferty? Po prostu skontaktuj się z nami poprzez formularz kontaktowy lub nasz czat na żywo – chętnie pomożemy Ci w wyborze.

Co musisz wiedzieć o wymaganiach?

Tutaj znajdziesz przegląd najważniejszych wymagań i szczegółów produktu. Proszę sprawdzić je przed zakupem, aby uniknąć problemów z instalacją.

| Czas trwania | 1 rok |

| Ilość urządzeń | 5 |

| System operacyjny | Windows |

| Download | Plik instalacyjny (.exe) |

| Procesor | 1 GHz |

| RAM | 1 GB (32 Bit) 2 GB (64 Bit) |

| Wolne miejsce na dysku | 1,3 GB (1,5 GB zalecane) |

| Wymagania graficzne | Kolorowy wyświetlacz o rozdzielczości 800 × 600 pikseli lub wyższej |

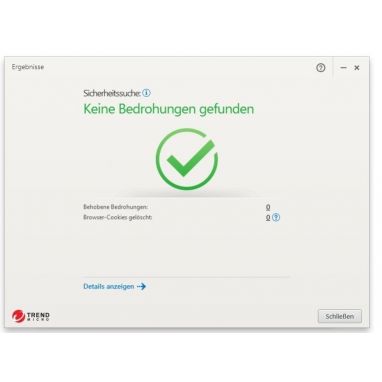

Trend Micro ™ Security oferuje zwiększone bezpieczeństwo i ochronę danych w Internecie, dzięki czemu możesz zawsze czuć się bezpiecznie online. Oprogramowanie zawiera również najnowszą technologię przeciwko ransomware. Eksperci ocenili ostatnio Trend Micro Security jako 100% ochronę przed zagrożeniami internetowymi1.

Trend Micro Security:

- Oferuje prawie 30-letnie doświadczenie w branży i doświadczenie w zakresie bezpieczeństwa oprogramowania

- Oferuje najnowszą technologię przeciw ransomware, dzięki czemu Twoje pliki nie stają się zakładnikami

- Wykorzystuje dane „wczesnego ostrzegania”, które są rejestrowane przez miliony czujników na całym świecie. Dzięki temu zagrożenia nie dotrą do ciebie i twojej rodziny.

- Ponad 250 milionów zagrożeń jest blokowanych - każdego dnia2

1 AV Porównania „Dynamiczny test ochrony całego produktu w realnym świecie”, luty-czerwiec-maj 2016

2 Korzystanie z technologii Trend Micro Smart Protection

Zalety produktu:

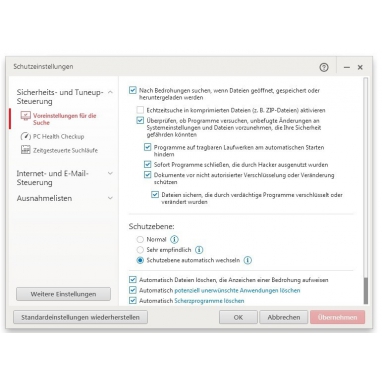

Chroni przed oprogramowaniem ransomware

Zapobiega szyfrowaniu dokumentów bez autoryzacji i zabezpiecza dane zablokowane przez podejrzane programy

Blokuje niebezpieczne strony internetowe

Chroni przed wirusami, wykrywając i blokując niebezpieczne linki na stronach internetowych oraz w sieciach społecznościowych, e-mailach i wiadomościach błyskawicznych we właściwym czasie.

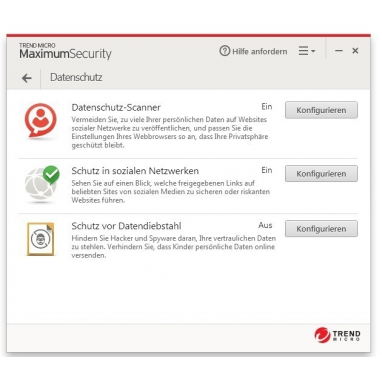

Zarządza ochroną danych w Internecie

Chroni twoją prywatność na Facebooku, Google+, Twitterze i LinkedIn

Wykrywa ustawienia prywatności w serwisach społecznościowych, które mogą prowadzić do ujawnienia twoich danych osobowych i kradzieży tożsamości.

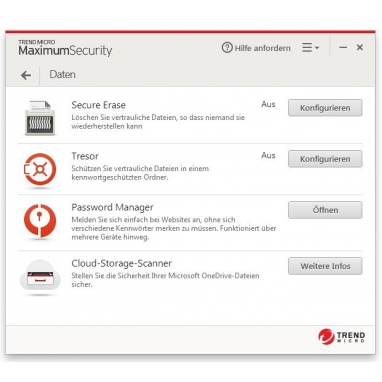

Zarządzanie hasłami i szyfrowanie

Bezpieczne zarządzanie hasłami internetowymi

Bezpiecznie przechowuje wszystkie hasła i poufne informacje, abyś mógł uzyskać do nich dostęp w dowolnym czasie i na dowolnym urządzeniu.

Chroni dzieci w Internecie

Kontrolujesz dostęp do aplikacji komputerowych i ograniczasz dostęp dzieci do Internetu, chroniąc Cię przed nieodpowiednimi stronami internetowymi.

Chroni przed kradzieżą tożsamości

Wykrywa wiadomości e-mail zawierające spam, które zawierają ataki phishingowe i które chcą nakłonić Cię do ujawnienia danych osobowych i prywatnych.

Przyspiesza system

Rozwiązuje typowe problemy z komputerem i optymalizuje system, aby działał znacznie szybciej.

Zabezpiecza urządzenia mobilne z systemem Android i iOS

Lokalizuje zgubione lub skradzione urządzenia, oferuje bezpieczną przeglądarkę i regularnie tworzy kopie zapasowe kontaktów

Wymagania systemowe:

Bezpieczeństwo komputera

| System operacyjny | Procesor | Pamięć robocza | Pamięć dysku twardego |

|---|---|---|---|

| Seria Windows® 10 | 1 GHz | 1 GB (32 bity) 2 GB (64 bity) |

1,3 GB (zalecane 1,5 GB) |

| Seria Windows® 8 | 1 GHz | 1 GB (32 bity) 2 GB (64 bity) |

|

| Windows® 7 series (32- lub 64-bit) Service Pack 1 | 800 MHz (zalecany 1 GHz) |

1 GB (32 bity) 2 GB (64 bity) |

|

| Windows® Vista (32- lub 64-bitowy) i Service Pack 2 | 800 MHz (zalecany 1 GHz) |

512 MB (zalecane 1 GB) |

| Dalsze wymagania | |||

|---|---|---|---|

| Przeglądarka internetowa | Microsoft® Internet Explorer® 9.0, 10.0, 11.0 Mozilla Firefox®, najnowsza wersja Google Chrome ™, najnowsza wersja |

||

| Wyświetlacz | Kolorowy wyświetlacz o rozdzielczości 800 × 480 pikseli lub wyższej (komputer stacjonarny); 1024 × 768 lub wyższa (Windows Store); 1366 × 768 lub wyższy (aplikacje Snap) | ||

| Przeglądarka plików PDF | Dowolny | ||

Antivirus dla komputerów Mac

| System operacyjny | Procesor | Pamięć robocza | Pamięć dysku twardego |

|---|---|---|---|

| Mac OS® X wersja 10.11 „El Capitan” | Komputer Apple Macintosh z procesorem Intel® Core ™ | 2 GB | 1,5 GB |

| Mac OS® X wersja 10.10 „Yosemite” | |||

| Mac OS® X wersja 10.9 „Mavericks” |

| Dalsze wymagania | |

|---|---|

| Przeglądarka internetowa |

|

Trend Micro ™ Mobile Security dla Androida

| Zgodne systemy | Miejsce do przechowywania | Pamięć główna | Obsługiwana przeglądarka | Inne |

|---|---|---|---|---|

| Android OS 4.0+ | 50 MB | 40-100 MB (w zależności od urządzenia) | Standardowa przeglądarka Androida Android Chrome |

Do pobrania wymagane jest połączenie internetowe 3G / 4G (LTE) lub WiFi |

Działa również z:

| Systemy kompatybilne | Urządzenia |

|---|---|

| Kindle Fire OS | Kindle Fire (2. generacji), Kindle Fire HD 7 (2. generacji), Kindle Fire HD 8.9 (2. generacji), Kindle Fire HD 7 (3. generacji), Kindle Fire HDX 7 ( 3. generacji), Kindle Fire HDX 8.9 (3. generacji), Fire HDX 8.9 (4. generacji), Fire HD 7 (4. generacji), Fire HD 6 (4. generacji). |

Trend Micro ™ Mobile Security na iPhone'a, iPoda touch i iPada

| Zgodne systemy | Urządzenia | Miejsce do przechowywania | Pamięć główna | Obsługiwana przeglądarka | Inne |

|---|---|---|---|---|---|

| iOS 9.0 lub nowszy |

|

81 MB | 81 MB (w zależności od urządzenia i korzystania z SafeSurfing) | Wersja Safari z iOS 8+ | Do pobrania wymagane jest połączenie internetowe 3G / 4G (LTE) lub WiFi |